Cloud Banking 2026: Der vollständige Leitfaden

Ein detaillierter Blick auf Cloud Banking 2026: SaaS Core Banking, Public, Private und Hybrid Cloud, DORA, BAIT, BaFin Auslagerungshinweise, Migrationsmuster und die Anbieter, die echte Banken in der Cloud betreiben.

Was ist Cloud Banking?

Cloud Banking ist das Modell, bei dem eine Bank oder ein lizenziertes Finanzinstitut ihr Kernbankensystem, das Hauptbuch, die Zahlungsverkehrs-Engine, Analytics und Kundenkanäle auf Public, Private oder Hybrid Cloud Infrastruktur betreibt statt auf eigenen Servern im eigenen Rechenzentrum. 2026 ist das kein Ausnahmefall mehr. Es ist der Standard für jede neue Lizenz in Europa, Nordamerika und APAC und das Ziel fast jedes Modernisierungsprogramms etablierter Banken.

Drei Kräfte treiben diesen Wandel gleichzeitig an: Hyperscaler bauen dedizierte Angebote für Banken (AWS Financial Services, Microsoft Cloud for Financial Services, Google Cloud for Financial Services), eine neue Generation cloud-nativer Kernbankanbieter (Mambu, Thought Machine, Finxact, Tuum, 10x, Pismo) ist entstanden, und Regulatoren sind von "Cloud ist riskant" zu "Cloud ist in Ordnung, wenn man das Risiko steuert" übergegangen. Die Digital Operational Resilience Act (DORA) ist seit 17. Januar 2025 in der EU vollständig in Kraft und kodifiziert genau, wie Banken ihre Cloud-Anbieter steuern müssen. In Deutschland ergänzt die BaFin das Bild mit dem Auslagerungshinweis zu Cloud-Anbietern (Fassung Februar 2024), den BAIT (die für DORA-unterliegende Institute Anfang 2025 aufgehoben wurden, aber für Leasing- und Factoring-Unternehmen bis Ende 2026 weiter gelten) und der laufenden neunten MaRisk-Novelle.

SaaS Core Banking

Hauptbuch, Konten, Kredite und Zahlungen als Managed Service, vom Anbieter aktualisiert, über APIs konsumiert.

Cloud-native Architektur

Microservices, Container, Event Streaming, Infrastructure as Code. Horizontale Skalierung statt Nachtstapelverarbeitung.

Überwachte Resilienz

DORA in der EU, BaFin-Auslagerungshinweis und MaRisk in Deutschland, FFIEC in den USA. Cloud wird als kritische Abhängigkeit reguliert.

Der Zielzustand ist überall gleich: eine Bank, die ein neues Produkt in einem Sprint liefern kann, neue Märkte ohne Rechenzentrumsaufbau erschliesst, einen regionalen Ausfall ohne Kundenauswirkungen übersteht und dies alles ihrer Aufsicht mit einem Nachweis belegt, der sich selbst erzeugt.

Lassen Sie uns Ihr Projekt besprechen und herausfinden, wie wir Ihr Projekt auf den Weg bringen können. digitales Bankprodukt zusammen

Demo anfordernPublic, Private und Hybrid Cloud, Single- vs. Multi-Tenant

Nicht jede "Cloud" bedeutet dasselbe. Ein CIO, der ein Modell wählt, entscheidet eigentlich über zwei Achsen: wo die Infrastruktur liegt und wie die Software auf Kunden aufgeteilt ist. Beide Entscheidungen haben direkte regulatorische Konsequenzen, insbesondere unter dem BaFin-Auslagerungshinweis und §25b KWG.

| Modell | Was es ist | Typischer Einsatz | Abwägung |

|---|---|---|---|

| Public Cloud | Geteilte Hyperscaler-Infrastruktur (AWS, Azure, Google Cloud, Oracle, IBM) nach Bedarf. | Greenfield-Neobanken, FinTechs, die meisten neuen Core-Banking-Deployments. | Beste Wirtschaftlichkeit und Skalierung. Konzentrationsrisiko und Ausstiegsstrategie müssen unter DORA dokumentiert sein. |

| Private Cloud | Dedizierte Infrastruktur in den Räumen der Bank oder in einer Colocation, betrieben wie eine Cloud. | Tier-1-Institute mit Datenresidenz- oder Legacy-Einschränkungen. | Volle Kontrolle, höhere Stückkosten, langsamere Time-to-Market. |

| Hybrid Cloud | Eine Mischung: sensible Workloads privat, elastische Workloads öffentlich, mit gemeinsamer Steuerungsebene. | Mittlere und Tier-1-Banken während mehrjähriger Migrationsprogramme. | Operativ realistisch, architektonisch aufwendiger. Guter Kompromiss für eine Reise von 3 bis 5 Jahren. |

| Multi-Tenant SaaS | Viele Banken teilen sich dieselbe logische Plattform, isoliert auf Daten- und Policy-Ebene. | Mambu, Tuum, Pismo und ähnliche cloud-native Cores. | Schnellster Rollout, niedrigste Kosten, weniger bankindividuelle Anpassung. |

| Single-Tenant | Eine dedizierte Instanz pro Bank, meist im Cloud-Konto der Bank selbst. | Thought Machine Vault, 10x, grosse Transformationen. | Mehr Kontrolle, mehr regulatorischer Komfort, höherer Preis. |

Eine praktische Regel für 2026: Greenfield-Projekte gehen Public Cloud, Multi-Tenant. Grosse Incumbents gehen Hybrid mit Single-Tenant-Cores. Alles dazwischen wird im Einzelfall mit der BaFin verhandelt, nicht mit dem Anbieter.

Warum Cloud und warum jetzt

Früher ging es beim Business Case um Kosten. 2026 sind Kosten der uninteressanteste Teil des Gesprächs. Die folgenden fünf Treiber bewegen einen Vorstand tatsächlich dazu, eine Cloud-Migration zu genehmigen.

Geschwindigkeit

Ein Produkt in Wochen starten, nicht in Release-Fenstern. Umgebungen entstehen in Minuten.

Skalierbarkeit

Gehaltsspitzen, Black Friday und Blitzwachstum ohne Überdimensionierung absorbieren.

Resilienz

Multi-AZ, Multi-Region, automatisiertes Failover. DORA-konforme Wiederherstellungsziele von Haus aus.

Innovation

Direkter Zugriff auf KI-, Daten- und Analytics-Dienste. Keine separate Beschaffung je Thema.

Kosten

OpEx statt CapEx. Stückkosten, die sich mit dem Geschäft bewegen, nicht mit dem Rack.

Auf Aufsichtsseite hat sich die Stimmung zwischen 2022 und 2025 geändert. EZB, BaFin und Bundesbank gehen in ihren Aufsichtsgesprächen heute explizit von Cloud-Nutzung aus. Keine Cloud zu nutzen, ist nicht mehr die sichere Option, sondern eine, die im Audit zunehmend eigene Begründung braucht.

Die Anbieterlandschaft im Cloud Banking

Der Stack teilt sich sauber in zwei Schichten: Hyperscaler, die Infrastruktur und Branchendienste liefern, und Kernbankanbieter, die das Produkt of Record liefern. Ein realer Einsatz kombiniert meist einen aus jeder Schicht.

Cloud-Infrastruktur für Banken

- AWS Financial Services - grösster Fussabdruck im globalen Banking, tiefes Partnernetzwerk.

- Microsoft Cloud for Financial Services - stark in Europa und bei Incumbents mit Dynamics und M365.

- Google Cloud for Financial Services - daten- und KI-getriebene Deals, Vertex AI für Betrugserkennung.

- Oracle Financial Services - Flexcube und OFSAA auf Oracle Cloud Infrastructure.

- IBM Cloud for Financial Services - Policy-Framework mit Bank of America entwickelt, stark im Hybridbereich.

Cloud-natives Core Banking

- Mambu - Multi-Tenant SaaS, Retail, KMU, Kredit, genutzt von N26 und ABN AMRO (New10).

- Thought Machine Vault - Single-Tenant, treibt Lloyds, Standard Chartered Mox, Intesa Isybank.

- Finxact - US-fokussiert, von Fiserv übernommen, einlagengetriebener Core.

- Tuum - europäischer Next-Gen-Core, komponierbar, stark in der DACH-Region und Nordeuropa.

- 10x Banking - Metacore hinter Chase UK und Westpac in Australien.

- Pismo - Karten und Core in LATAM und APAC, 2024 von Visa übernommen.

Die Wahl zwischen Anbietern entscheidet sich selten über Features auf einer Tabelle. Es geht um die drei Fragen, die die Aufsicht stellt: Wer haftet, wie steigen wir aus, und was passiert bei einem Cloud-Ausfall. Ein guter Anbieter kommt zur ersten Sitzung mit den Antworten bereits aufgeschrieben.

Regulierung: DORA, BAIT, MaRisk und die Compliance-Karte 2026

Für deutsche Institute dominieren 2026 vier Rahmenwerke die Diskussion. DORA (Verordnung EU 2022/2554) ist seit 17. Januar 2025 in Kraft und regelt ICT-Risiko, Incident-Reporting, Resilienz-Tests und die Aufsicht über kritische Drittanbieter einschliesslich Hyperscaler. Die BaFin hat die BAIT für DORA-unterliegende Institute Anfang 2025 aufgehoben (nur Leasing und Factoring sind noch bis Ende 2026 BAIT-pflichtig). Die MaRisk bleibt als allgemeiner Rahmen für Risikomanagement und Auslagerung; die neunte Novelle ist seit 1. April 2026 in Konsultation. Hinzu kommt der BaFin-Hinweis zu Auslagerungen an Cloud-Anbieter (Fassung Februar 2024) sowie die EBA-Leitlinien zu Auslagerungsvereinbarungen.

- Jeden Cloud-Vertrag registrieren. Unter DORA Artikel 28 pflegen regulierte Institute ein Informationsregister über alle ICT-Drittanbieterbeziehungen und reichen es jährlich bei BaFin und Bundesbank ein.

- Ausstiegsstrategie dokumentieren. Vor Unterzeichnung mit einem Cloud-Anbieter, der eine kritische oder wichtige Funktion unterstützt, muss die Bank nachweisen, dass sie innerhalb einer definierten Frist migrieren kann. "Wir vertrauen AWS" ist kein Ausstiegsplan.

- Operative Resilienz testen. Threat-Led Penetration Testing (TLPT) auf kritische Funktionen ist für bedeutende Institute unter DORA verpflichtend. BaFin und Bundesbank erwarten zusätzlich regelmässige Szenarioanalysen im Sinne der MaRisk.

- Konzentrationsrisiko steuern. DORA erkennt explizit an, dass zu viel Banking auf einem Hyperscaler ein systemisches Thema ist. Diversifizierung, Multi-Region und portable Architekturen sind ein Vorstandsthema geworden.

- Datensouveränität schützen. DSGVO, das BDSG, §25b KWG und der EU Data Act schränken grenzüberschreitende Übermittlungen ein. Die Wahl der Cloud-Region ist ebenso eine regulatorische wie eine technische Entscheidung.

Dazu kommen die Horizontalen: SOC 2, ISO 27001, PCI DSS 4.0, NIS2, der EU AI Act für Modellrisiken und die sektorspezifischen EBA-Leitlinien zur Auslagerung. Nichts davon ist optional. Die gute Nachricht: reife cloud-native Anbieter liefern die Kontrollen fertig verpackt, und Hyperscaler veröffentlichen die Shared-Responsibility-Matrix Zeile für Zeile.

Vorteile für Incumbents und Neueinsteiger

Der Business Case sieht je nach Ausgangspunkt anders aus. Eine Tier-1-Bank, die aus einem Mainframe migriert, hat wenig gemeinsam mit einem FinTech, das am ersten Tag startet. Beide gewinnen, aber nicht auf die gleiche Weise.

Incumbents (Migration)

- Teure COBOL- und Mainframe-Landschaften ablösen

- Rechenzentrumsflächen und feste CapEx-Investitionen reduzieren

- Produkt-Lieferzeiten von Quartalen auf Sprints beschleunigen

- Echtzeit-Analytics und KI auf Kundendaten ermöglichen

- DORA- und MaRisk-Resilienzziele by Design erfüllen

Neueinsteiger (Greenfield)

- Keine Altlasten, keine technischen Schulden, kein Rechenzentrumsaufbau

- Go-Live mit einem SaaS-Core in 6 bis 12 Monaten

- Neue Länder ohne neue Infrastruktur erschliessen

- Niedrige Fixkosten, OpEx skaliert mit dem Umsatz

- Talentpool aus cloud-nativen Ingenieuren statt Mainframe-Ruheständlern

Der gemeinsame Faden: Beide Lager hören auf, über Infrastruktur zu konkurrieren, und beginnen, über Produkt zu konkurrieren. Sobald die Cloud-Schicht steht, ist der Unterschied das, was darauf gebaut wird.

Sicherheit, Verfügbarkeit und Compliance-Haltung

Der alte Einwand lautete: "Cloud ist weniger sicher als mein Rechenzentrum". Die Daten stützen das nicht mehr. Hyperscaler investieren jährlich mehr in Sicherheit als jede einzelne Bank, und die Zertifizierungen belegen es. So sieht ein Cloud-Banking-Stack 2026 auf dem Papier aus:

Shared Responsibility ist das einzige Konzept, das zählt. Der Hyperscaler sichert die Cloud, die Bank sichert, was sie in die Cloud stellt. Identität, Netzwerksegmentierung, Secrets Management, Schlüsselhoheit (BYOK oder HYOK), Logging in ein SIEM und gut geprobte Incident Response sind Aufgabe der Bank. Macht man das richtig, besteht man das Audit; macht man es falsch, hilft kein Zertifikat an der Wand des Anbieters. Das BSI C5-Testat ist für deutsche Institute ein nützlicher zusätzlicher Nachweis.

Migrationspfade: Strangler, Parallelbetrieb, Big Bang

Es gibt drei ehrliche Migrationsstrategien. Keine ist schmerzfrei, und die richtige Antwort hängt vom Ausgangspunkt, der Risikobereitschaft und der Aufsicht ab.

| Muster | So funktioniert es | Zeit | Risikoprofil |

|---|---|---|---|

| Strangler | Den Legacy-Core mit APIs umhüllen, neue Funktionen auf eine cloud-native Plattform leiten, Altes Stück für Stück abschalten. | 2-4 Jahre | Geringstes Risiko. Bevorzugt von Tier-1-Incumbents. Kontinuierliche Wertlieferung. |

| Parallelbetrieb | Legacy und Cloud-Core parallel betreiben, Kundensegmente in Wellen mit vollständiger Abstimmung migrieren. | 12-24 Monate | Mittleres Risiko. Am besten für Banken mit klar getrennten Portfolios oder Regionen. |

| Big Bang | Das gesamte Buch an einem Wochenende umschalten, nach langen Generalproben. | 9-18 Monate | Höchstes Risiko, schnellster Nutzen. Tragfähig vor allem für kleine oder mittlere Banken mit einfachem Produktset. |

Welche auch gewählt wird, zwei Dinge sind nicht verhandelbar: ein reversibler Rollout-Plan und eine Abstimmungsstrategie, die Cent für Cent belegt, dass kein Kundensaldo in die falsche Richtung gewandert ist. BaFin und Bundesbank werden beides sehen wollen.

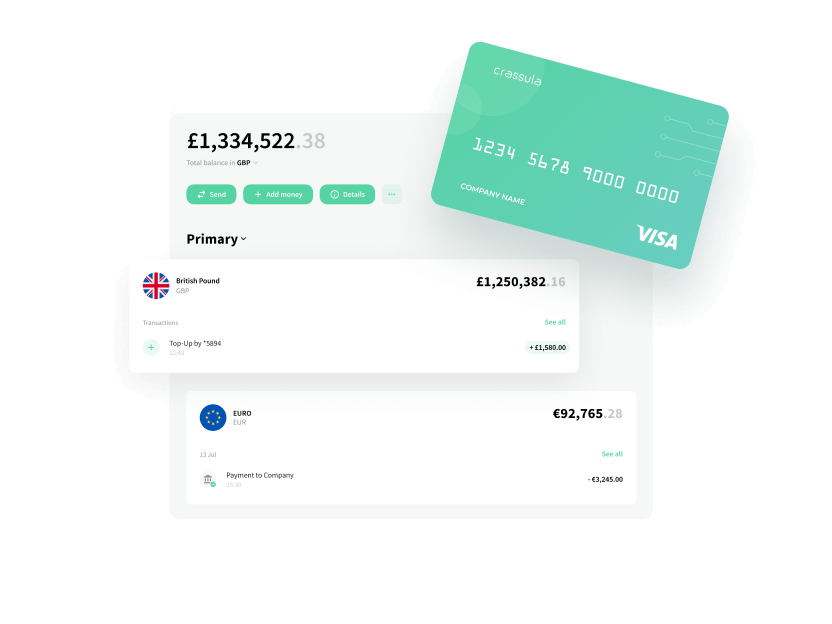

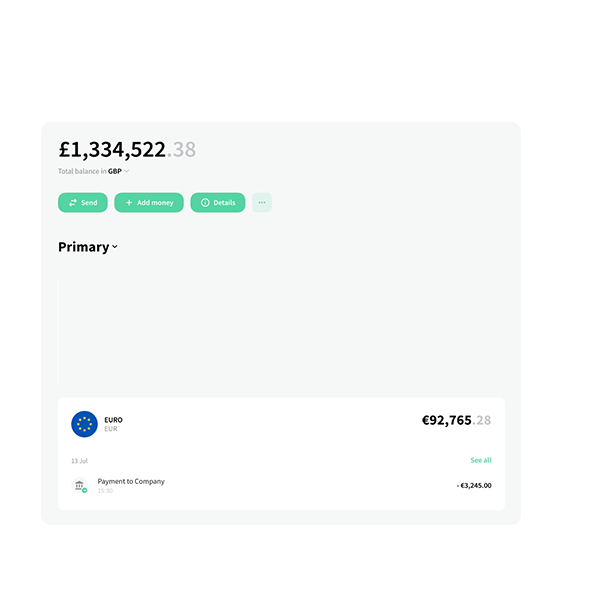

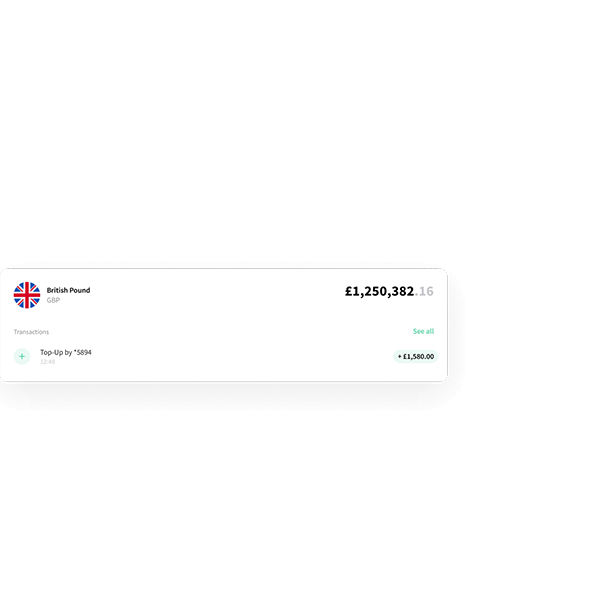

Cloud Banking mit Crassula starten

Crassula ist eine cloud-native Banking-Plattform, die auf dem Hyperscaler Ihrer Wahl läuft und sich wie ein SaaS-Produkt verhält, wenn Sie das wollen. Der Core, das Hauptbuch, die IBAN-Bereitstellung, Card Issuing, KYC-Orchestrierung, Payments Routing und das Admin-Back-Office sind fertig gebaut. Sie wählen das Deployment-Modell (Multi-Tenant SaaS, Single-Tenant im eigenen Cloud-Konto oder Hybrid), wir kümmern uns um den Rest.

Start in Wochen

Ein gebrandetes Cloud-Banking-Produkt in 6 bis 12 Wochen live, auf AWS, Azure oder Google Cloud.

DORA-bereit

Ausstiegsstrategie, Incident Reporting, ICT-Register und Resilienz-Tests in die Plattform integriert.

Modular

Jedes Modul austauschbar, eigener Core integrierbar, Partner-BaaS-Schienen nutzbar. Kein Vendor-Lock-in by Design.

Ob Sie eine Migration, eine neue Digitalbank oder ein vertikales FinTech planen: Crassula liefert einen Cloud-Banking-Stack, der bereits compliant, bereits resilient und bereits mit den benötigten Zahlungsnetzwerken integriert ist.

FAQ

Cloud Banking bedeutet, dass eine Bank ihre Kernsysteme, Hauptbuch, Zahlungen und Kundenkanäle auf Public, Private oder Hybrid Cloud Infrastruktur betreibt statt im eigenen Rechenzentrum. Meist heisst das: Ein SaaS-Core-Banking-Anbieter läuft auf einem Hyperscaler wie AWS, Azure oder Google Cloud.

Ja. In der EU ist DORA seit 17. Januar 2025 in Kraft und regelt genau, wie Banken die Cloud nutzen müssen. In Deutschland ergänzt die BaFin dies mit dem Auslagerungshinweis zu Cloud-Anbietern (Fassung Februar 2024) und der MaRisk. Cloud wird als kritische Abhängigkeit beaufsichtigt, ist aber ausdrücklich erlaubt und heute die Regel.

Public Cloud nutzt einen geteilten Hyperscaler wie AWS oder Azure. Private Cloud ist dedizierte Infrastruktur, die cloudartig betrieben wird, meist wegen Datenresidenz oder Altsystemen. Hybrid mischt beides mit gemeinsamer Steuerungsebene. Die meisten neuen Banken gehen Public und Multi-Tenant, die meisten grossen Incumbents fahren während der Migration Hybrid.

Mambu, Thought Machine Vault, Finxact, Tuum, 10x Banking und Pismo führen die cloud-native Kategorie an. Sie laufen auf Hyperscalern und treiben Banken wie Lloyds, Standard Chartered Mox, Chase UK, N26 und Intesa Isybank. Siehe unseren Leitfaden zu Core-Banking-Systemen für den vollständigen Vergleich.

DORA fordert ein Register jedes ICT-Drittanbietervertrags, eine dokumentierte Ausstiegsstrategie für kritische Anbieter, Threat-Led Penetration Testing, Incident Reporting innerhalb von 24 Stunden bei schweren Vorfällen sowie ein explizites Management des Konzentrationsrisikos, wenn eine Bank von einem einzigen Hyperscaler abhängt.

Ein Greenfield-Start auf einem SaaS-Core kann in 6 bis 12 Monaten live gehen. Eine vollständige Migration einer etablierten Bank läuft typischerweise 2 bis 4 Jahre im Strangler-Muster. Parallelbetriebe landen bei 12 bis 24 Monaten, und ein Big-Bang-Umschalten ist ausserhalb kleiner oder mittlerer Banken mit einfachem Produktset selten.

Hyperscaler halten SOC 2, ISO 27001, PCI DSS 4.0 sowie das deutsche BSI C5-Testat und investieren mehr in Sicherheit als jede einzelne Bank. Das Modell ist Shared Responsibility: Der Anbieter sichert die Cloud, die Bank sichert Identität, Daten, Schlüssel und Konfiguration. Wird das richtig gemacht, erreicht Cloud Banking das Sicherheitsniveau eines Rechenzentrums oder übertrifft es.

Crassula bietet eine cloud-native Banking-Plattform mit Hauptbuch, IBAN, Card Issuing, KYC, Payments und Admin-Back-Office, fertig gebaut. Sie läuft auf AWS, Azure oder Google Cloud, wird als Multi-Tenant SaaS oder Single-Tenant ausgeliefert und bringt DORA-konforme Kontrollen mit. Sie starten ein gebrandetes Banking-Produkt in Wochen, ohne die Basis neu zu bauen.

Weitere Leitfäden

Erstellen Sie eine digitale Bank in nur wenigen Tagen

Demo anfordern